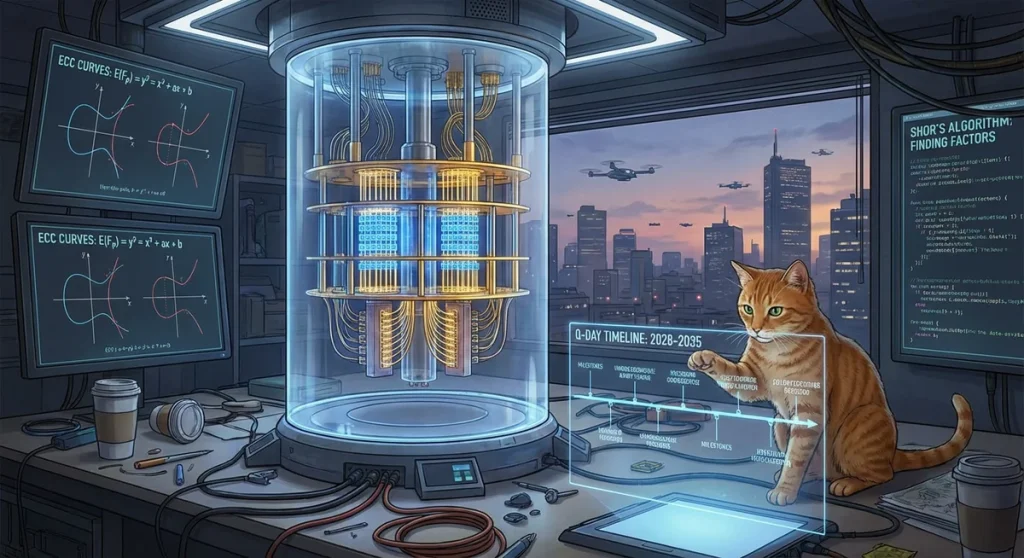

Wyobraźcie sobie złośliwe oprogramowanie, które podszywa się pod aktualizacje Microsoftu i infekuje systemy rządowe – to nie scenariusz filmowy, lecz fakt z 2010 roku. Dziś podobny scenariusz grozi nam z powodu komputerów kwantowych, a Google wraz z Cloudflare właśnie przyspieszyły przygotowania do 2029 roku. Inni, jak Microsoft, zostają w tyle, choć badania pokazują, że Q-Dzień może nadejść znacznie szybciej.

Lekcja z Flame: jak MD5 otworzył drzwi hakerom

W okolicach 2010 roku złośliwe oprogramowanie Flame, stworzone rzekomo przez USA i Izrael, wykorzystało mechanizm aktualizacji systemu Windows firmy Microsoft. Podszywając się pod legalne certyfikaty dzięki kolizji w algorytmie MD5, zainfekowało irańską sieć rządową. Słabość MD5 była znana od 2004 roku, a w 2012 roku badacze wygenerowali fałszywy certyfikat TLS za pomocą 200 konsol PlayStation w ciągu trzech dni.

Mimo to fragment infrastruktury Microsoftu wciąż korzystał z MD5. Dziś ta historia stanowi przestrogę przed Q-Dniem – momentem, w którym kryptograficznie istotny komputer kwantowy (CRQC) złamie RSA i kryptografię krzywych eliptycznych (ECC). Przejście na kryptografię postkwantową (PQC) ma zapobiec powtórce tej sytuacji, ale wymaga ogromnego wysiłku logistycznego.

Algorytm Shora: dlaczego RSA i ECC padną

Algorytm Shora pozwala komputerom kwantowym rozwiązywać problemy faktoryzacji RSA i logarytmów dyskretnych ECC w czasie wielomianowym, zamiast wykładniczego, jak ma to miejsce na maszynach klasycznych. W przypadku RSA-2048 szacuje się, że zajmie to dekadę lub więcej, ale ECC-256, kluczowe dla podpisów cyfrowych, może zostać złamane znacznie szybciej.

Podpisy ECC weryfikują oprogramowanie, protokoły SSH oraz certyfikaty TLS – ich złamanie umożliwi podszywanie się pod inne podmioty w czasie rzeczywistym. W przeciwieństwie do szyfrowania RSA, gdzie dane gromadzi się metodą „zbierz teraz, odszyfruj później” (HNDL), tutaj ataki będą natychmiastowe. Dlatego firmy przenoszą punkt ciężkości z RSA na ECC.

Terminy firm: Google i Cloudflare na czele

Na początku kwietnia 2024 roku Google i Cloudflare przyspieszyły wewnętrzne plany wdrożenia PQC do 2029 roku, czyli o pięć lat wcześniej niż zakładano. To reakcja na badania sugerujące wcześniejsze pojawienie się CRQC. Cloudflare podkreśla, że złamanie mechanizmów uwierzytelniania oznaczałoby katastrofę, ponieważ łańcuch zależności technologicznych jest niezwykle długi.

Microsoft trzyma się roku 2033, natomiast Amazon celuje w rok 2031, zgodnie z wytycznymi Departamentu Obrony USA. Meta definiuje poziomy dojrzałości PQC, ale nie podaje konkretnego terminu. Różnice te budzą ironiczne komentarze: pionierzy prą naprzód, podczas gdy reszta liczy na więcej czasu, choć stawką jest bezpieczeństwo całego internetu.

Badania Google i Oratomic: liczba kubitów drastycznie spada

Publikacja Google opisuje obwody kwantowe łamiące ECC-256 w dziewięć minut przy użyciu 1200 kubitów logicznych, co odpowiada około 500 tys. kubitów fizycznych. Drugi wariant zakłada wykorzystanie poniżej 1450 kubitów logicznych i 70 mln bramek Toffoliego. To 20-krotne skrócenie wcześniejszych szacunków.

Firma Oratomic udowadnia, że neutralne atomy w komputerze kwantowym z 10 tys. fizycznych kubitów wystarczą do złamania ECC. Prace te przesunęły przewidywaną oś czasu powstania CRQC, zmuszając branżę do pośpiechu. Można sarkastycznie zauważyć: kiedyś mówiono o milionach kubitów, dziś o tysiącach – postęp w dziedzinie kwantowej nie zna żartów.

Eksperci ostrzegają: ryzyko jest realne

Dan Boneh z Uniwersytetu Stanforda twierdzi: „Przejście internetu na PQC, zwłaszcza w zakresie podpisów, to ogromne przedsięwzięcie. Cel wyznaczony na 2029 rok daje pewien zapas, ponieważ rok 2035 plus dwa lata to już niebezpieczna strefa”. Podkreśla on, że stworzenie CRQC w cztery lata wymagałoby wysiłku na miarę Projektu Manhattan, co jest mało prawdopodobne.

Brian LaMacchia, były szef działu PQC w Microsoft, dodaje: „To kwestia zarządzania ryzykiem – nawet 5% szansy na powstanie CRQC do 2030 roku to zbyt wiele, biorąc pod uwagę potencjalne straty”. Nie wierzy on w istnienie barier fizycznych uniemożliwiających budowę dużych komputerów kwantowych, więc zaleca migrację już teraz. Ich głosy to głosy rozsądku w szumie informacyjnym wokół technologii kwantowych.

Co dalej: od ML-KEM po pełne wdrożenie

ML-KEM, standard NIST, zastępuje mechanizm enkapsulacji kluczy RSA – jest to proces łatwiejszy, gdyż dotyczy mniejszej liczby protokołów. W przypadku ECC wdrożenie podpisów jest trudniejsze ze względu na zależności w standardzie X.509 i procesy walidacji. Departament Obrony USA wymaga stosowania PQC w systemach bezpieczeństwa do 31 grudnia 2031 roku, a NIST planuje wycofanie starych algorytmów do 2035 roku.

Przejście to przypomina kalkulację aktuarialną: prawdopodobieństwo powstania CRQC jest większe od zera, a potencjalne skutki negatywne są ogromne. Firmy takie jak Amazon używają już AES-256 (odpornego na ataki kwantowe w kryptografii symetrycznej) oraz własnych rozwiązań SigV4. My, użytkownicy, prawdopodobnie nie zauważymy zmian, ale bez odpowiedniego pośpiechu „Flame 2.0” może uderzyć z kwantową siłą.